5 minute lesen

Zero-Day-Angriffe stoppen: Die Rolle von Deep Packet Inspection

Die Sicherheit von IT-Netzwerken ist eine ständige Herausforderung, insbesondere für kritische Infrastrukturen wie das Gesundheitswesen oder die...

5 minute lesen

Die Sicherheit von IT-Netzwerken ist eine ständige Herausforderung, insbesondere für kritische Infrastrukturen wie das Gesundheitswesen oder die...

4 minute lesen

Als IT-Spezialisten im Gesundheitswesen, in der Fertigung oder in kritischen Infrastrukturen wissen Sie, wie entscheidend effiziente Datenübertragung...

4 minute lesen

Die Sicherheit von Datenübertragungen ist fundamental für unsere moderne Gesellschaft. Ob bei der Übermittlung vertraulicher Patientendaten im...

6 minute lesen

Die Bedrohungslage im Cyberspace entwickelt sich ständig weiter. Jeden Tag entstehen neue Angriffsvektoren, Techniken und Schwachstellen. Für...

5 minute lesen

Cyberbedrohungen entwickeln sich rasant weiter. Für Organisationen im Gesundheitswesen, im produzierenden Gewerbe und in kritischen Infrastrukturen...

6 minute lesen

Cyberangriffe entwickeln sich ständig weiter und werden immer ausgeklügelter. Für Unternehmen, insbesondere im Gesundheitswesen, der Fertigung und...

6 minute lesen

Passwörter bilden den Eckpfeiler unserer digitalen Sicherheit – sie sind das erste, oft einzige Hindernis für Unbefugte, die auf unsere Systeme und...

5 minute lesen

Während viel über die anfängliche Bereitstellung von Ressourcen und Zugrängen gesprochen wird – Stichwort Provisioning –, wird ein ebenso kritischer...

4 minute lesen

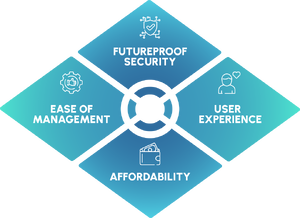

Angesichts der geopolitischen Lage, die von zunehmenden Ransomware-Angriffen, staatlich unterstützten Cyberbedrohungen und regulatorischem Druck...

6 minute lesen

Die Verwaltung von Benutzeridentitäten und Zugriffsrechten ist eine der größten Herausforderungen für Unternehmen. Angesichts ständig wachsender...