DriveLock Vulnerability Scanner

Beginnen Sie jetzt mit Ihrem Test!

Kategorie: Use Case

Modul: Vulnerability Scanner

Testzeit: 30 min

In diesem Anwendungsfall zeigen wir Ihnen, wie die DriveLock Lösung Vulnerability Scanner nach bekannten und unbekannten Schwachstellen sucht .

1. Worum geht es bei folgendem Anwendungsfall

Der DriveLock Schwachstellen-Scan sucht auf ihrem Computersystem automatisiert und regelmäßig nach bisher bekannten Windows-Schwachstellen. Dabei greifen wir auf eine mehrmals täglich aktualisierte Datenbank zurück. Die gefundenen Ergebnisse werden dann im DriveLock Operation Center in einer eigenen Ansicht, mit Bewertung der Auswirkung und des Risikos angezeigt. Ebenso fehlende Patches, veraltete Softwareprogramme oder Bibliotheken mit bekannten Schwachstellen. Dadurch können Security Teams das Sicherheitsniveau im Unternehmen genauer einschätzen und auf Basis der Bewertungen automatische Benachrichtigungen einstellen.

2. Auswirkungen auf Ihren Client

Auf Ihren Testgeräten mit aktivem DriveLock Agenten wird nach Zuweisung der Gruppe Activate Vulnerability Management einmal pro Woche nach Schwachstellen gesucht. Ergebnisse werden an den DriveLock Enterprise Service gesendet und können im DOC eingesehen werden.

Hinweis: Je nach der Leistungsfähigkeit Ihrer Testmaschine und dem Umfang der dort installierten Software kann der Schwachstellen Scan bis zu 3 Stunden dauern.

3. Überwachung der Ergebnisse im DOC

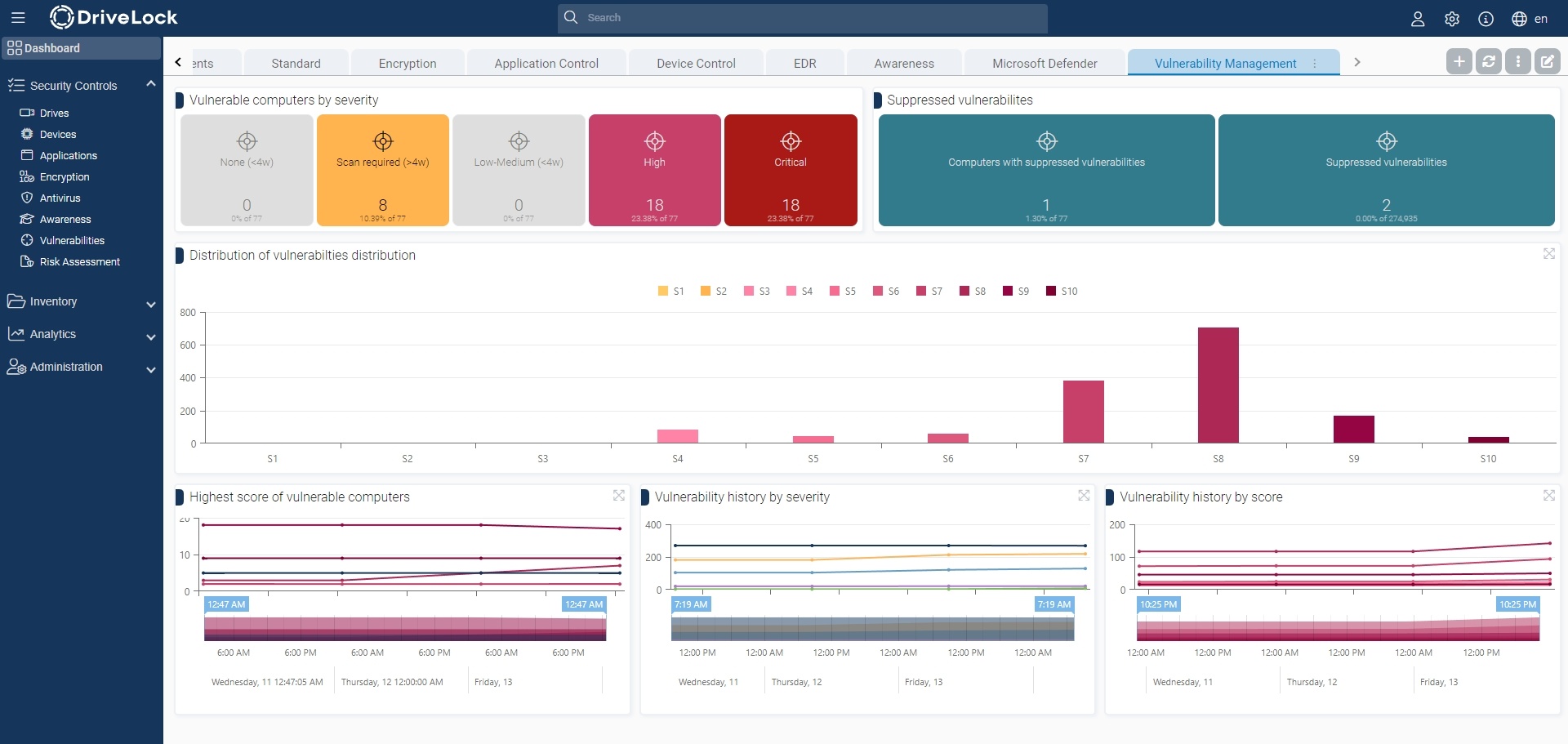

Die Ergebnisse des Schwachstellen Scans sind im DOC sowohl in einem eigenen Dashboard als auch in der Ansicht Sicherheitskontrollen > Schwachstellen verfügbar.

Gefährdete Computer können mit einer Bewertung des Risikos und der Auswirkungen identifiziert werden, damit Sie entsprechende Maßnahmen ergreifen können, wie z.B. fehlende Patches einspielen oder Software updaten.

Um die Kritikalität einer Schwachstelle anzugeben, wird als Bewertungssystem das Common Vulnerability Scoring System verwendet. Dabei gibt der Base Score die Kritikalität einer Schwachstelle an. Dieser liegt in einem Bereich von S1 (unkritisch) bis S10 (höchste Kritikalität).

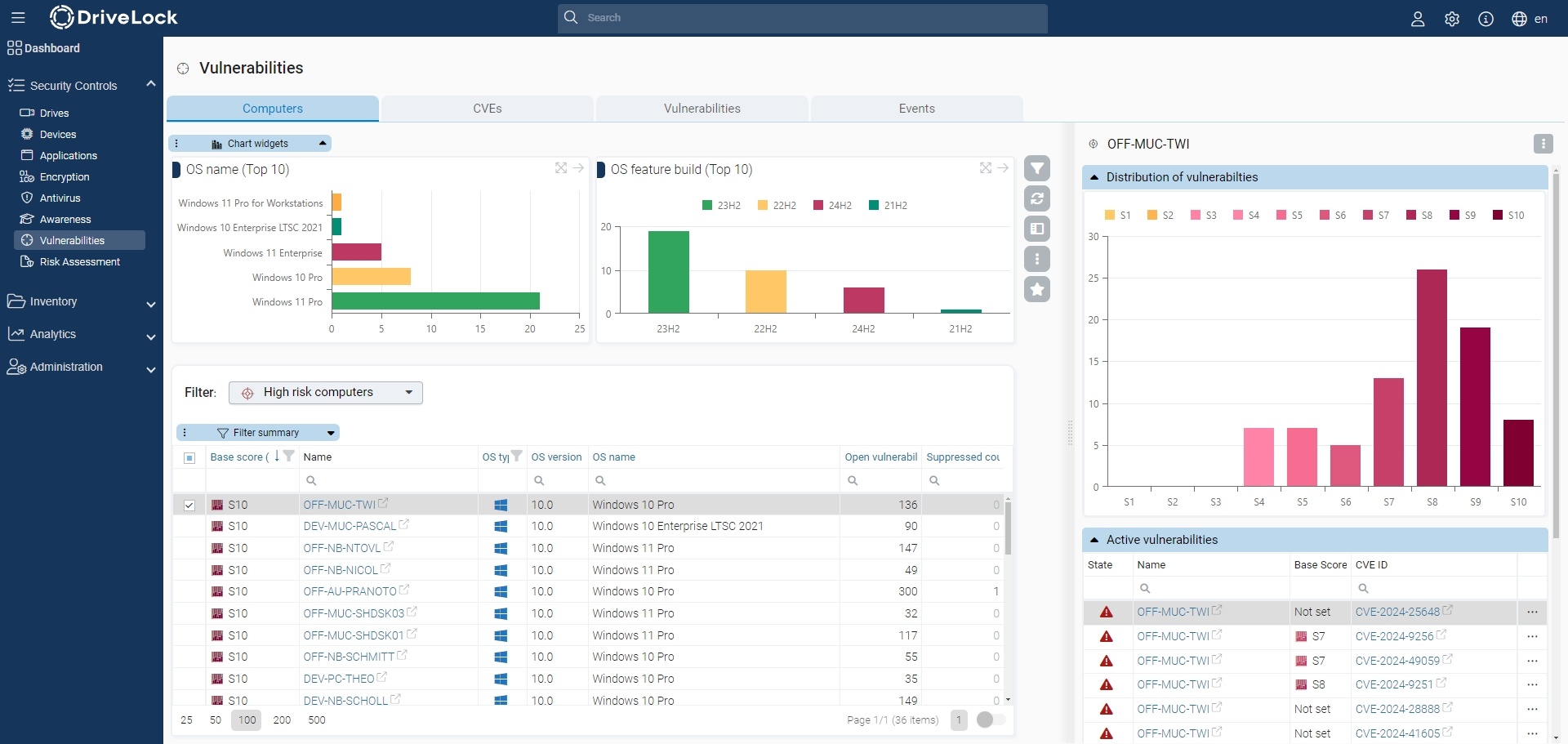

In der Schwachstellen-Ansicht stehen Ihnen verschiedene Reiter zur Verfügung:

- Computer (Computerübersicht)

- Zeigt die offenen oder unterdrückten Schwachstellen für einen Computer an

- Erlaubt das Unterdrücken der Schwachstelle für einen oder alle Computer

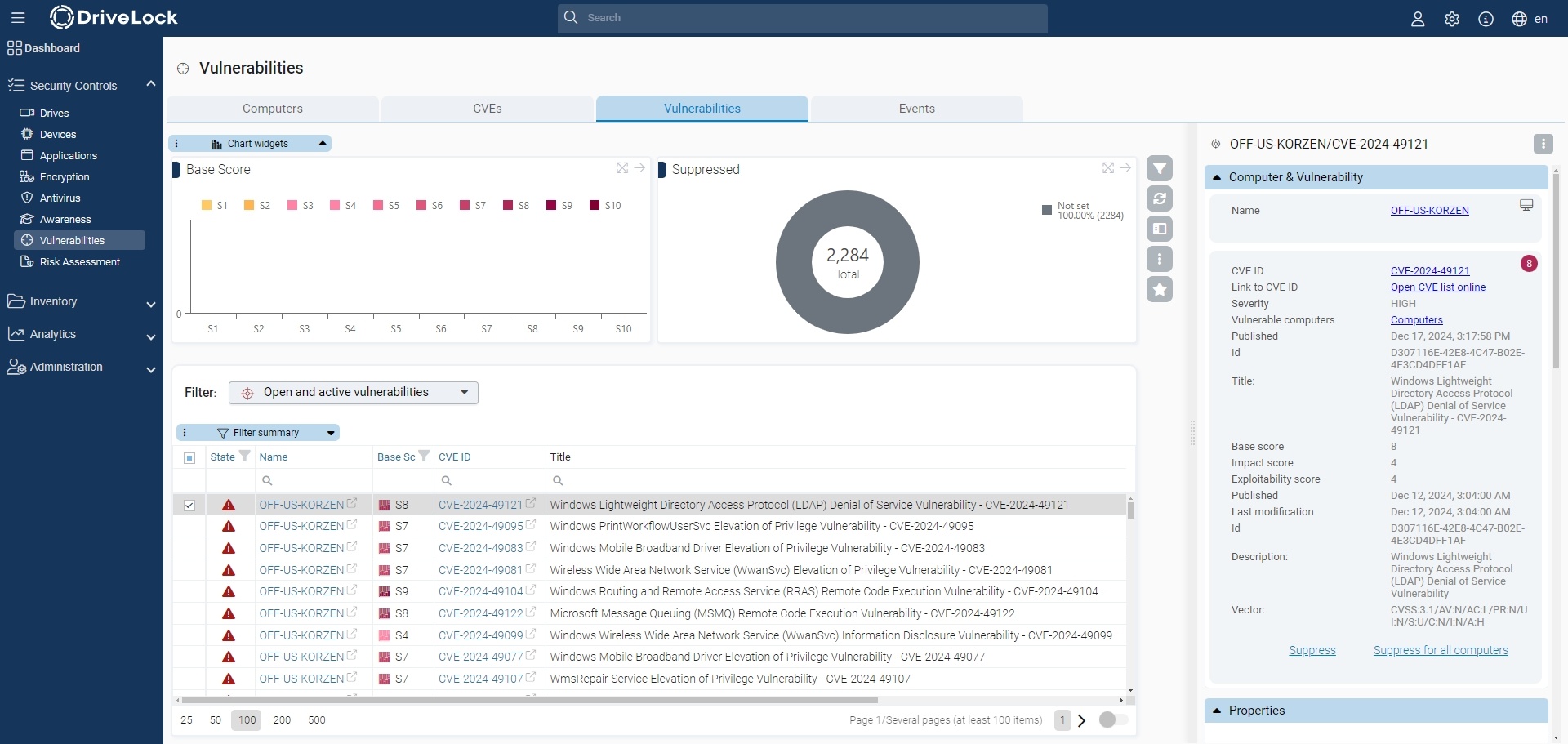

- CVEs (Common Vulnerabilities and Exposures (CVE®))

- Zeigt an, welche CVEs existieren

-> Erlaubt das Unterdrücken für alle Computer - Zeigt in der Detailansicht eines CVE die gefährdeten Computer an

-> Erlaubt die Navigation zu den gefährdeten Computern (öffnet die Liste Erkannte Schwachstellen)

- Zeigt an, welche CVEs existieren

- Schwachstellen (Schwachstellenübersicht)

- Zeigt für einen Computer, wann eine bestimmte Schwachstelle erkannt wurde

- Erlaubt das Unterdrücken für einen oder alle Computer

- Ereignisse

- Zeigt alle Ereignisse im Zusammenhang mit dem Schwachstellen-Management. Die nachfolgende Liste zeigt mögliche Schwachstellen-Ereignisse.

| 690 | Information | Schwachstellen-Scan erfolgreich | Schwachstellen-Scan wurde erfolgreich ausgeführt und Ergebnisse hochgeladen. DES-Server: [DES-Name] ; Verbindungs-ID: [Object-ID] |

| 691 | Error | Schwachstellen-Katalog nicht heruntergeladen | Schwachstellen-Scan konnte nicht ausgeführt werden, da der Schwachstellen-Katalog noch nicht vom Server heruntergeladen wurde |

| 692 | Error | Schwachstellen-Scan fehlgeschlagen | Beim Schwachstellen-Scan ist ein Scan fehlgeschlagen. Fehler: [ErrorMessage] |

| 693 | Error | Fehler beim Start eines Scans | Fehler beim Start eines Schwachstellen-Scans. Fehlercode: [ErrorCode]; Fehler: [FehlerMessage] |

| 694 | Error | Herunterladen des Schwachstellen-Katalogs fehlgeschlagen |

Fehler beim Herunterladen des Schwachstellen-Katalogs. |

| 695 | Error | Erstellen Ereignis Schwachstellen-Scan fehlgeschlagen |

Fehler beim Erstellen des Schwachstellen-Scan-Ereignisses. Schritt: [StepName]; Fehlercode: [ErrorCode]; Fehler: [ErrorMessage] |