Neue Normalität in der Cybersicherheit? Teil II

Im ersten Teil dieser Reihe haben wir uns mit Home-Office, typischen Angriffsmustern und hybrider Workforce befasst. In diesem zweiten erfahren Sie,...

In diesem dritten und letzten Teil der Blogartikel Reihe befassen wir uns damit, wie Unternehmen Ihre im Eiltempo hochgefahrene IT-Infrastrukturen auf Sicherheit überprüfen können.

| INHALT |

Ein unerwartetes Ergebnis der Pandemie ist, dass Unternehmen die Vorteile einer schnellen digitalen Transformation erkennen. Laut der jüngsten Fortune-500-CEO-Umfrage gaben mehr als 75 % der CEOs an, dass COVID-19 die digitale Transformation beschleunigen und neue Technologien einführen wird. Die Auswirkungen auf die Cybersicherheit werden erheblich sein. Mehr Druck auf IT- und Entwicklungsteams, um die Digitalisierung umzusetzen, wird zu mehr Fehlern und Schwachstellen und einem höheren Risiko führen, kompromittiert zu werden.

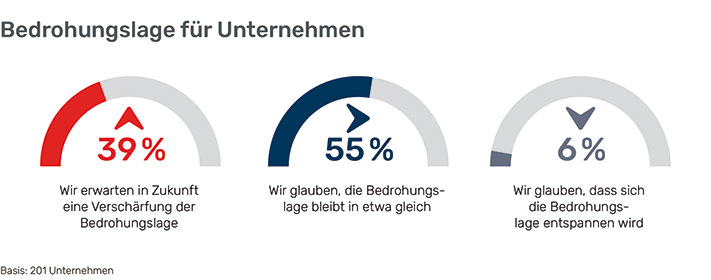

Dass sich die Bedrohungslage noch verschärfen wird, das sehen fast 40 Prozent der von uns befragten Unternehmen genauso. Sie gehen davon aus, dass in Zukunft noch mehr und noch verheerendere Cyberangriffe erfolgen

werden. Knapp 54 Prozent erwarten aus, dass die Bedrohungslage auf einem stabilen hohen Niveau verbleiben wird.

Wenn Sicherheitslösungen eingesetzt werden, dann sehen wir in Unternehmen oft stark fragmentierte und siloartige Technologieumgebungen, die nicht ineinander integriert sind. Wir können jetzt sagen, dass SOC und SIEM-Systeme der Klebstoff sind, der die Brücke zu den punktuellen Security Controls schlägt.

Aber hilft es tatsächlich, schnell auf Vorfälle zu reagieren? Bei Cyber-Security sind Automatisierung und Geschwindigkeit gefragt. Letztlich geht es in der digitalen Welt um einen Wettbewerb zwischen Angreifer und Verteidiger. Deshalb verfolgen Cyber-Security-Plattformen den Ansatz, Schlüsselprinzipien zu vereinen und gesamtheitlich anzuwenden. Dazu gehören:

Unternehmen sollten präventiv gegen die Bedrohungen vorgehen und Wege planen, um erfolgreiche Cyberangriffe zu verhindern, anstatt zu reagieren, wenn sie auftreten. Obwohl Präventionsmaßnahmen wichtig sind, besteht auch ein Bedarf frühzeitiger Erkennung und Reaktion bei Angriffen sowie der Wiederherstellung. Und besonders hervorzuheben: Security Awareness und Aufklärung waren noch nie so wichtig wie heute. Stärken Sie Ihre menschliche Firewall.

COVID-19 wird nicht die letzte größere Störung dieser Art sein. Stattdessen gibt es einen Einblick in das, was möglicherweise kommen wird, da die Digitalisierung weiterhin alle Aspekte unseres Lebens beeinflusst. Die Wahrheit ist, dass eine Cyber-Pandemie wahrscheinlich genauso unvermeidlich ist wie zukünftige Krankheitspandemien. Mit dem WannaCry-Angriff im Jahr 2017 haben wir einen Vorgeschmack darauf gesehen. Zusammen mit dem pandemiebedingten wirtschaftlichen Abschwung wären die Verluste einer solchen Störung für viele Unternehmen unüberwindbar. Es liegt in unserer Verantwortung, dafür zu sorgen, dass dies nicht passiert. Wir müssen diese neuen Grenzen strategisch angehen, auf dem aufbauen, was jede unserer Branchen am besten kann, und voneinander lernen.

Sie haben die ersten beiden Blogartikel zum Thema verpasst? Hier können Sie Teil 1 der Reihe lesen und finden hier den zweiten Teil.

TOP BLOG-KATEGORIEN

IT-Sicherheit![]()

Cyber Security![]()

Hackerangriff![]()

Behörden![]()

Gesundheitswesen![]()

Phishing![]()

Verschlüsselung![]()

Endpoint Protection

Im ersten Teil dieser Reihe haben wir uns mit Home-Office, typischen Angriffsmustern und hybrider Workforce befasst. In diesem zweiten erfahren Sie,...

In den letzten Jahren hat die Welt einen beispiellosen digitalen Wandel erlebt, der durch die COVID-19-Pandemie noch beschleunigt wurde. Während die...

In unserem Beitrag „Security Awareness Programme: IT-Sicherheit fängt beim Benutzer an.“ haben wir aufgezeigt, dass Sensibilisierungsprogramme die...